MARGARET SÁNCHEZ

NEGOCIOS | LA PATRIA

Si está en su trabajo y le envían un ramo de flores sin tarjeta, pero con una memoria USB, ¿usted la revisaría en el computador de su empresa?

Conectar un dispositivo extraño en su equipo de trabajo puede exponer a la organización."Este es un ejercicio de ingeniería social, que busca que una persona haga lo no debería hacer, pero uno necesita que haga", explica Jaime Andrés Restrepo Gómez, ingeniero de sistemas y telecomunicaciones y presidente de la empresa de seguridad informática Dragon Jar.

Estas acciones ponen en evidencia el desconocimiento de las políticas de seguridad informática de la empresa o los malos hábitos que tienen los empleados al momento de manejar información digital, que pueden afectar el desempeño y la imagen de la compañía y dejarla vulnerable ante ataques de ciberdelincuentes.

El usuario

Restrepo Gómez afirma que el usuario es el eslabón más débil de la seguridad, si sabe qué hacer puede evitar muchas cosas, pero si no es así puede pasar lo peor.

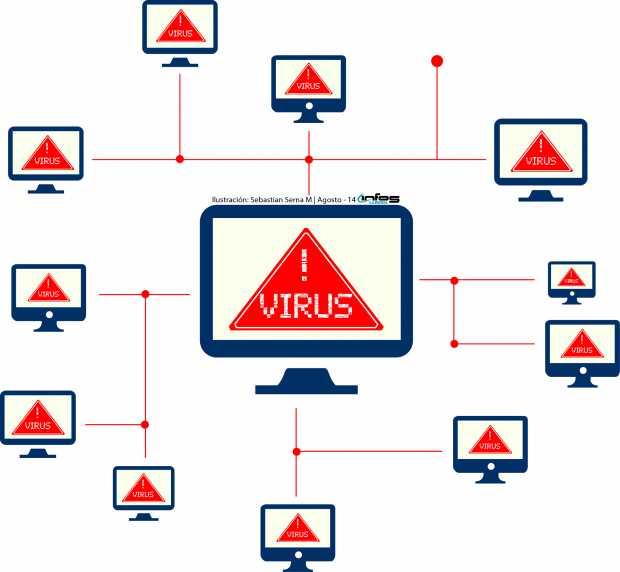

La ingeniera de sistemas de LA PATRIA, Yeny Mariño, manifiesta que los empleados deben comprender laimportancia de medidas de precaución como bloquear el acceso a ciertas páginas web y centralizar las descargas de datos en equipos determinados. "Toda la empresa está conectada, si entra un virus por un computador puede afectar al resto".

Enfatiza que el área de recursos humanos cumple un papel vital, porque está a cargo de que los miembros de la organización conozcan las políticas de seguridad, que sepan qué información es importante y cómo la deben cuidar.

El presidente de Dragon Jar recomienda algunas acciones que las organizaciones deben tener en cuenta para manejar su información digital, y evidencia algunos errores que los empleados cometen al usar algunas herramientas electrónicas.

Pasos básicos

1. Enumerar los sistemas informativos con los que cuenta la empresa, ubicación, direcciones IP asignadas, sistemas instalados. Es inventario del software y hardware para determinar qué equipos son críticos por el tipo de datos que almacenan.

2. Aprender a controlarlo con herramientas básicas en el computador, como antivirus, firewall (una herramienta que frena lo que no esta permitido para entrar en la red), y actualizaciones del sistema operativo, ya que pueden reparar fallos de seguridad.

3. Segmentar la red de internet, según grupos de interés. Si un equipo llega a estar comprometido, solo se afectaría ese grupo. La parte financiera debería estar siempre en una red diferente.

4. Tener una red inalámbrica exclusiva para dispositivos móviles, con nombre y clave distinta.

5. Administra el flujo de datos. El encargado de la red puede observar cuando un equipo demanda más información de lo normal.

6. Realizar copias de seguridad o backup y hacerles seguimiento. La periodicidad depende del tipo de empresa y el volumen e importancia de la información. Estas copias no se deberían guardar en el mismo computador ni en uno en la misma sede. Se aconseja que esté en otro lugar, como en un datacenter, en el que se pueden acceder a la información por internet.

7. Deshabilitar los puertos de entrada y salida de información, como USB y quemadores de CD. Concentrar la recepción de datos en un equipo especial.

8. Manejar usuarios diferentes en los computadores portátiles empresariales, que la sesión pública tenga los mínimos privilegios.

9. Medir periódicamente la seguridad de la red. Contratar una empresa externa que haga pruebas e implemente técnicas de un delincuente informático.

10. Definir protocolos de respuesta ante accidentes. El equipo de sistemas debe tener claro los pasos a seguir ante un problema en la red. Si es una empresa pequeña puede acudir a empresas de seguridad informática.

Malos hábitos digitales

* Crear cuentas en redes sociales y páginas web con el correo electrónico empresarial. En el caso que utilice la misma contraseña, el administrador de esos sitios puede acceder a su información.

* Descargar aplicaciones pagas de forma irregular que pueden infectar la red de la organización.

* Compartir el directorio telefónico interno de la empresa a personas externas. Ese documento contiene información de cargos y extensiones que pueden ser usados para ataques, como suplantación de identidad.

* Usar fotos de animales o familiares en su correo empresarial. Procure utilizar una imagen que lo identifique fácilmente. Recuerde que es la imagen de la empresa la que se trasmite a través de ese medio.

* Conectar dispositivos de almacenamiento a su computador. Busque el equipo que tiene antivirus en la empresa.

* Abrir cuentas en redes sociales con el nombre de la empresa sin seguir las indicaciones corporativas. Esa función debe estar focalizada en un departamento o persona de la organización.

Sobre las contraseñas

"Una buena clave es la que es fácil de recordar, pero difícil de adivinar", indica el ingeniero Jaime Andrés Restrepo Gómez, de Dragon Jar.

Dice que una forma segura de generar una clave es con la letra de una canción, más la fecha de nacimiento y algún carácter especial. "Pueden tardar muchos años en adivinar esa combinación de letras y números".

Enfatiza que deben evitar anotar y pegar las contraseñas a un lado de la pantalla del computador o detrás del teclado.

El uso de este sitio web implica la aceptación de los Términos y Condiciones y Políticas de privacidad de LA PATRIA S.A.

Todos los Derechos Reservados D.R.A. Prohibida su reproducción total o parcial, así como su traducción a cualquier idioma sin la autorización escrita de su titular. Reproduction in whole or in part, or translation without written permission is prohibited. All rights reserved 2015